你或許安裝了防毒軟體、防火牆,但是你的電腦真的很安全嗎?讓 Active Security Monitor 來告訴你!

Active Security Monitor 這套軟體,能掃瞄你的硬碟以及登錄檔,然後分析你電腦目前的狀況,告訴你哪些安全性要加強、哪些軟體需要注意。

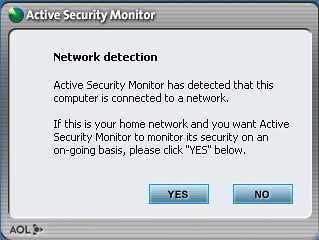

首先下載這套免費軟體,然後按照正常方式安裝。安裝好後執行,會先看到以下畫面:

這表示 Active Security Monitor 已經偵測到你的網路了,問你是否要監視分析這個網路連線,選擇「YES」即可。

接下來,Active Security Monitor 會開始掃瞄你的電腦,從你安裝過的軟體,到系統登錄檔通通不放過。在掃瞄的時候電腦可能會停頓,這事正常現象不用擔心。等待掃瞄結束,就可以看到你電腦的安全性分數了。小弟的電腦為 69 分。

Active Security Monitor 檢測項目由上而下分別為:

- 電腦總評:按下右方的「SUMMARY」可以看到已經整理好的注意事項。

- 防火牆:小弟沒有安裝防火牆,所以這個部分的分數是零分。

- 防毒:小弟安裝的防毒軟體是 Kaspersky。

- 間諜軟體防護:Kaspersky 也能掃瞄間諜軟體。

- 作業系統和瀏覽器:不要忘記做線上更新,不然還是會被入侵。

- 無線網路:我的電腦沒有無線網路。

- 電腦共用程式:如備份軟體等等,這些也會列入評分。

- P2P軟體:點對點下載軟體會共用、分享檔案,也會造成前在的危險。