有時候在 Word 貼上引用文字時,會很討厭把文字樣式(大小、顏色)一起複製進去,雖然可以使用「選擇性貼上」修改,但是不能修改預設值。後來 Microsoft 找到說明,如果要預設貼上純文字,必須要使用巨集功能,然後覆蓋掉原本的快速鍵,達到貼上純文字的效果。

- 新增巨集

- 在 VBScript 編輯器中填入

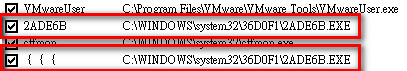

Selection.PasteSpecial DataType:=wdPasteText - 返回後,開啟「工具」=>「自訂」=>「鍵盤」,在左邊的類別清單中找到「巨集」,並選擇剛剛新增的巨集。

- 將巨集的快速鍵設定成「Ctrl+V」。

- 確定將巨集指令儲存於「Normal.dot」範本。

- 點選「指定」儲存。

完成以上設定後,以後只要是按 Ctrl+V 貼上,都會貼上純文字。如果要取消功能,只要清除巨集快速鍵就能恢復了。

參考資料:

將不帶格式的文字貼到 Word 文件中 – 說明及使用方法 – Microsoft Office Online

http://office.microsoft.com/zh-tw/help/HA010429611028.aspx