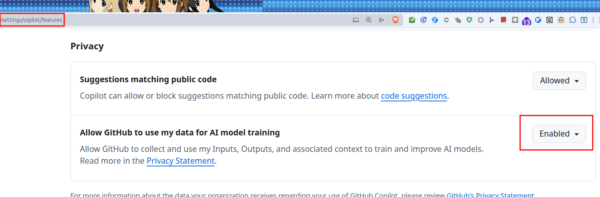

Github 更新隱私條款,預設將使用者的程式碼用於 AI 訓練。

現在仍可從隱私選項中關閉,未來就不知道了:

是 M$ 的老戲碼,當初插手 Github 團隊大概就知道會有事件出現了。

軟體開發和生活瑣事

Bruno 和 Postman 的功能相同,但不用上網登入以後才能使用,這點蠻吸引我的。

在免費版本中,Bruno 可以建立 2 個 workspace,這點比 Postman 好一些。若付費購買授權 Bruno 也便宜一點。

另外 Bruno 有公開 source code 並使用 MIT 授權。

先來玩看看。

協助翻譯時遇到很奇怪的寫法,導致血壓標高。

語句大概長這樣:

A boy hit a girl with a stick

所以棍子 (stick) 是在誰的手上?

a boy hit (a girl with a stick):棍子在女孩手上a boy hit (a girl) with a stick:棍子在男孩手上如果遇到這樣的語句,就必須向原作者確認,才有辦法得知要語句原本的意思。

人類所以能夠超越其他生物,除了雙手能夠自由運用以外,大概就是可以透過文字和語言,將過去的事情保留下來供未來參考,降低錯誤發生的機率。

在程式語言上,隨意使用變數名稱、或是使用縮寫,就可能導致誤解。

例如縮寫「P.C.」,多數人應該會視為「Personal Computer」,但如果在開發系統層程式的開發者或許會當作「Program Counter」,而和天文學家合作分析資料的工程師可能又會問是不是「parsec」。

因此我個人會很謹慎的使用縮寫,特別是在多人合作時,比較不會發生錯誤。

同程式語言,自然語言也會因為不同區域、不同文化有不同的語意和變體。

例如:前陣子很流行「寶寶心裡苦,但寶寶不說」的「寶寶」來自中國用語,是網路上的用語,但不知道為什麼台灣開始流行起來。

後來有網友表示「不要再寶寶了,在台灣要說拎北」。

回主題,「語言」本身是一個溝通使用的工具,工作要怎麼使用隨便你。

但錯誤得使用語言可能導致誤解,進而導致在溝通上浪費大量時間,甚至引起糾紛。(然後核彈就發射了? XD)

環癮光零,幫我們在那邊掃個條碼並騷貨

這邊是窩們的菜單,這個月的部份有舉辦一個活動,在這頁和下一頁的部份有個優惠,若是如果要是這樣和那個的話,會許你們可以再幫我們轉貼按讚的動作,是的,然後再螢幕這個點餐的部份,選則餐點,然後再按下送出的動作,是的,如果有什麼不懂的我們再幫你進行一個處理的動作

除了說話以外,寫字也會遇到,有時斷句地方錯了整句話的意思就偏了,例如:

下雨天留客天留我不留

面對面討論時,除了語言以外,還包含了語調、音調、肢體動作,在文字溝通時,可以嘗試在語句當中加入一些說明,或是其他能幫助你表達想法的符號 ˊ_>ˋ (ref)

溝通時如果發現好像哪裡怪怪的,先不要急著開嗆,暫停 10 秒鐘確認一下對方的意思,就可以阻止核彈發射了。

題外話,除了人類以外,其他動物也有自己的語言。

因為發生構造不同,能發出的聲音不同,語言自然也不會與人類相同。可以看看影片的說明,順便挑戰繞口令。

中文繞口令也是有個很虐的:

化肥會揮發

黑化肥發灰,灰化肥發黑

黑化肥發灰會揮發;灰化肥揮發會發黑

黑化肥揮發發灰會花飛;灰化肥揮發發黑會飛花

黑灰化肥會揮發發灰黑諱為花飛;灰黑化肥會揮發發黑灰為諱飛花

黑灰化肥灰會揮發發灰黑諱為黑灰花會飛;灰黑化肥會會揮發發黑灰為諱飛花化為灰

黑化黑灰化肥灰會揮發發灰黑諱為黑灰花會回飛;灰化灰黑化肥會揮發發黑灰為諱飛花回化為灰

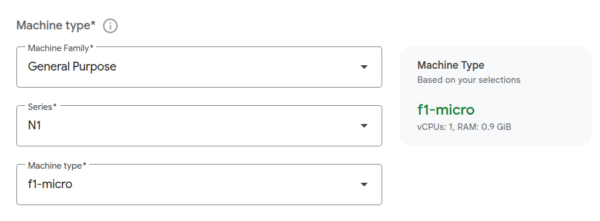

在 GCP 價目表上找到一個很便宜的機型,RustDesk server 主要做 relay,share CPU 應該不太有影響。

跑了一陣子,記憶體僅用了 250 MB 左右,中間機器有掛了幾器,重新開機以後恢復正常。

latency 很低,放幾天看看,夠穩定的話,說不定可以再塞一些小服務。

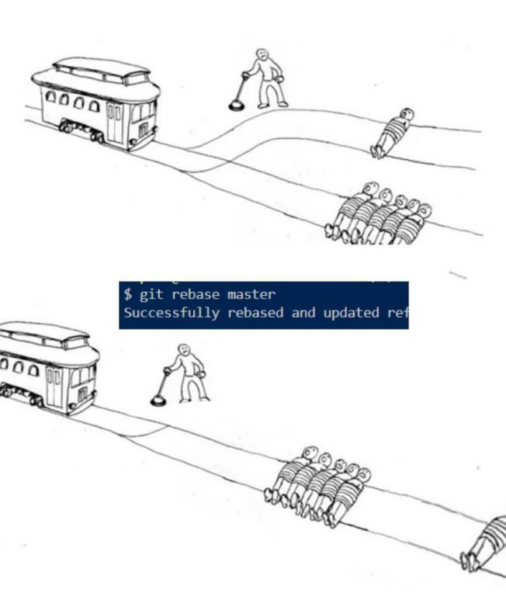

除了 git rebase 以外,還可以試試看 git push -f 然後再來個 git gc (?)